Absicherung unserer Codebasis mit autonomen Agenten

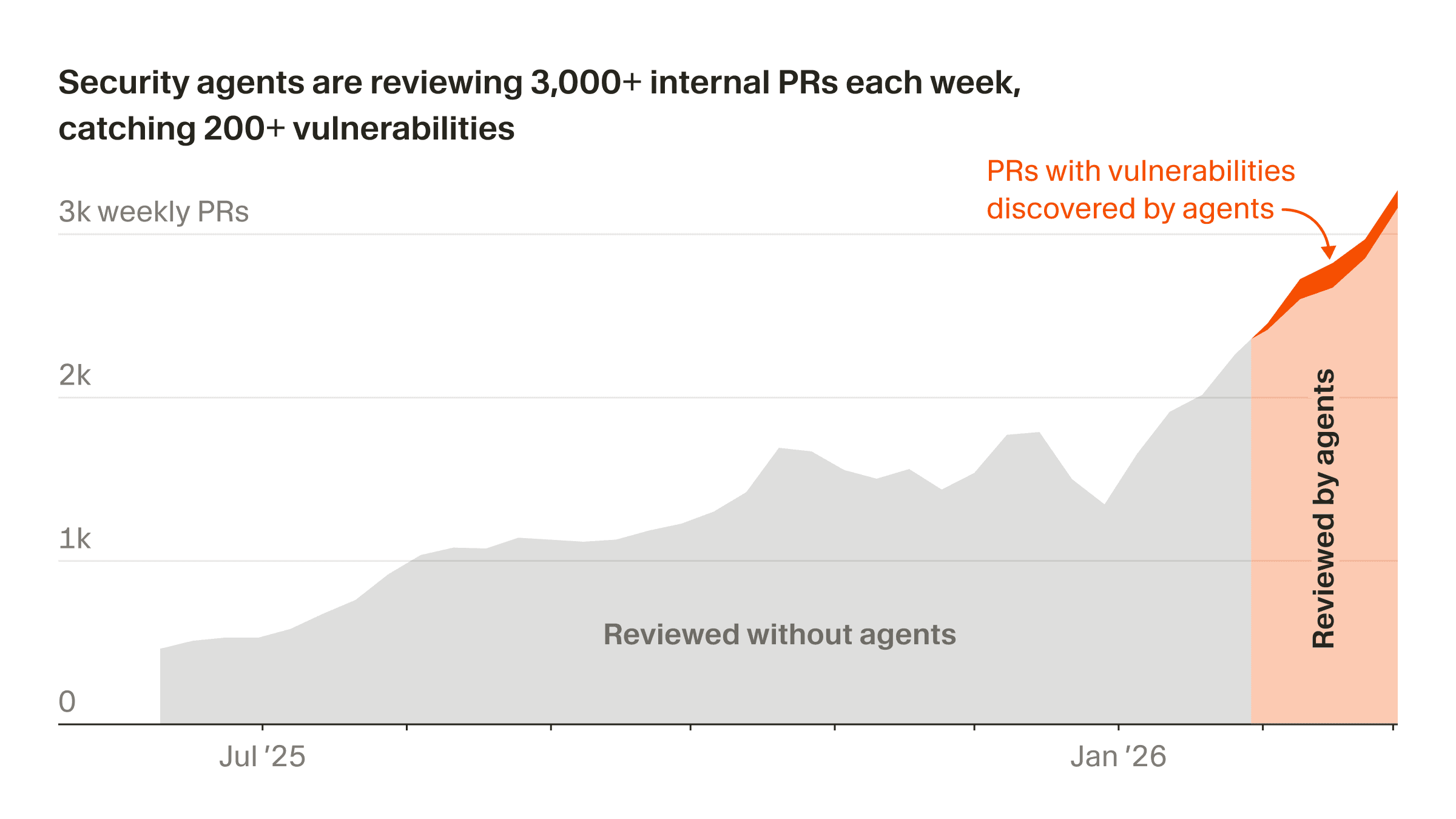

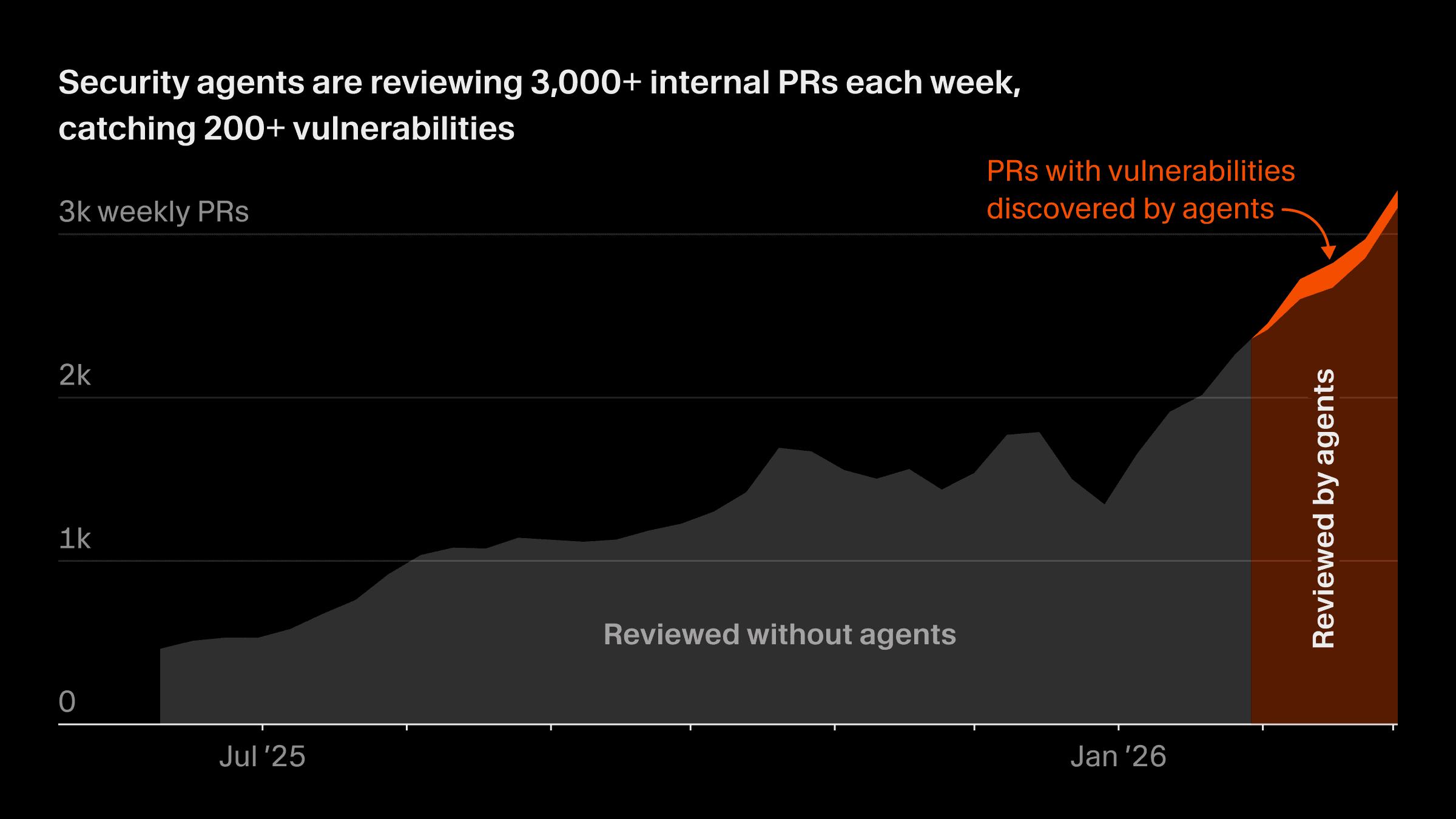

In den letzten neun Monaten hat sich unser PR-Durchsatz verfünffacht. Security-Tools, die auf statischer Analyse oder starren Zuständigkeiten für Code basieren, bleiben hilfreich, reichen in diesem Maßstab jedoch nicht aus. Wir haben uns angepasst, indem wir Cursor Automations einsetzen, wodurch wir schnell eine Flotte von Sicherheits-Agenten erstellen konnten, die kontinuierlich Schwachstellen in unserer Codebasis identifizieren und beheben.

Heute veröffentlichen wir vier neue Automatisierungsvorlagen mit den genauen Blaupausen der Sicherheits-Agenten, die sich für uns als besonders hilfreich erwiesen haben. Andere Security-Teams können diese Vorlagen anpassen, um Agenten zu erstellen, die automatisch eine breite Palette von Sicherheitsproblemen beheben.

Die Architektur der Automatisierungen

Damit Agenten im Sicherheitsbereich nützlich sind, brauchen sie zwei Features, die Cursor Automations beide bereitstellt.

Das erste sind sofort einsatzbereite Integrationen zum Empfangen von Webhooks, zum Reagieren auf GitHub-Pull-Requests und zum Überwachen von Änderungen an der Codebasis. So wissen Agenten, die im Hintergrund arbeiten, wann sie aktiv werden und eingreifen müssen.

Das zweite ist ein leistungsfähiges Agent-Harness samt passender Umgebung. Automatisierungen werden von Cloud-Agenten unterstützt und haben damit Zugriff auf alle Tools, Fähigkeiten und die Observability, die auch Cloud-Agenten zur Verfügung stehen.

Um Automatisierungen für sicherheitsspezifische Anwendungsfälle leistungsfähiger zu machen, haben wir ein Sicherheits-MCP-Tool entwickelt und es als serverlose Lambda-Funktion bereitgestellt, die bei Bedarf just-in-time verfügbar ist und sonst nicht läuft.

Das MCP, dessen Referenzcode hier verfügbar ist, erfüllt drei Zwecke:

-

Persistente Daten. Der Agent nutzt das MCP, um Daten zu speichern, damit wir die Sicherheitswirkung im Zeitverlauf nachverfolgen und messen können. Diese Daten nutzen wir, um fortlaufend zu verfeinern, wann und wie wir Automatisierungen auslösen.

-

Deduplizierung. Wir führen bei jeder Änderung mehrere Review-Agenten aus, und weil ihre Befunde von einem LLM erzeugt werden, können unterschiedliche Agenten unterschiedliche Formulierungen verwenden, um dasselbe zugrunde liegende Problem zu beschreiben. Um doppelte Arbeit zu vermeiden, ermöglicht das MCP dem Agenten, einen von Gemini Flash 2.5 unterstützten Klassifikator bereitzustellen, der bestimmt, wann zwei semantisch unterschiedliche Befunde dasselbe Problem beschreiben.

-

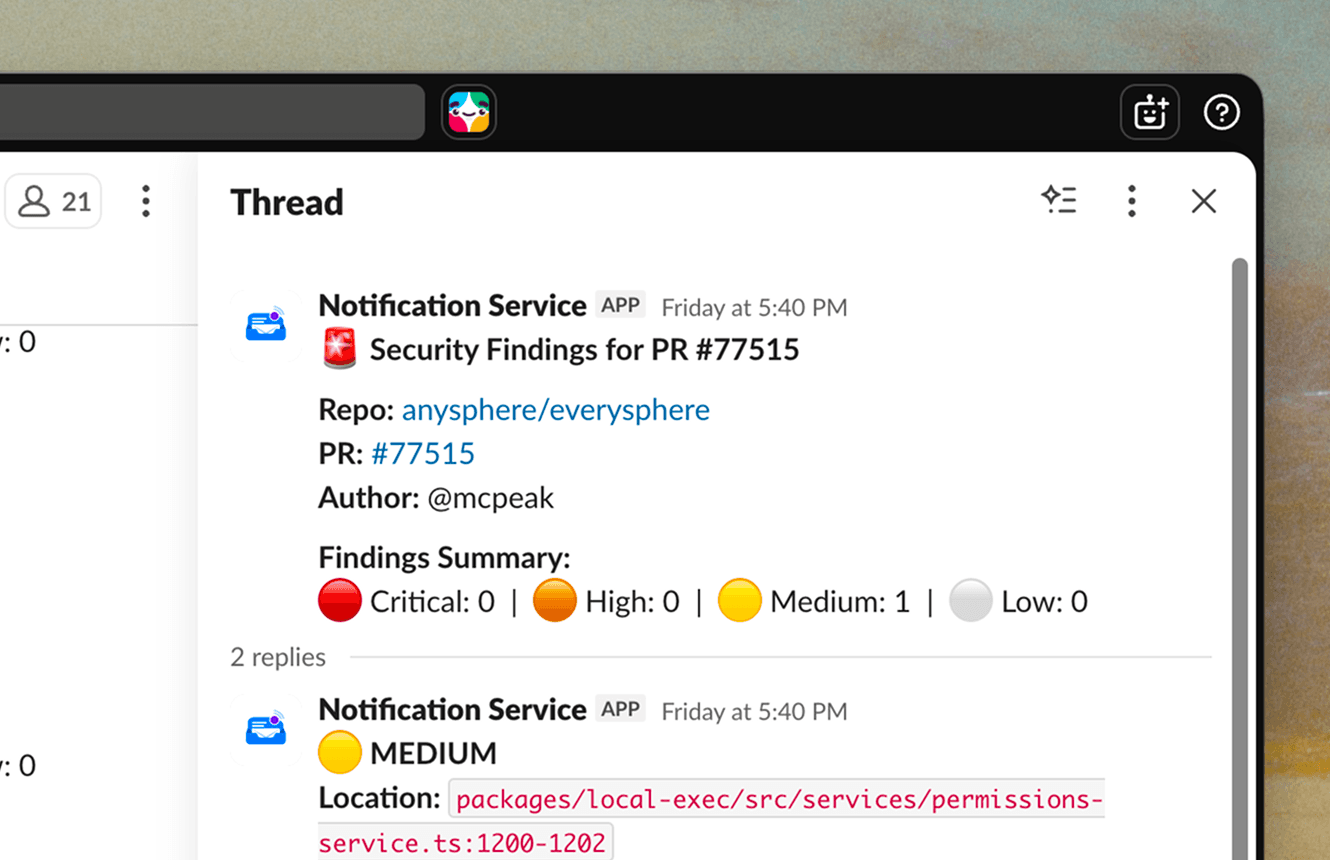

Konsistente Ausgabe. Agenten melden jede Schwachstelle, die sie finden, über das MCP, das einheitlich formatierte Slack-Nachrichten sendet und weitere Aktionen wie das Verwerfen oder Zurückstellen eines Befunds übernimmt.

Auf dieser Grundlage bauen die vier unten beschriebenen Sicherheitsautomatisierungen mit ihren eigenen Workflows und ihrer eigenen Auslöselogik auf. Wir nutzen Terraform, um sicherzustellen, dass alle Änderungen an den Sicherheitstools einen standardisierten Review- und Bereitstellungsprozess durchlaufen.

agentenbasiert Security Review

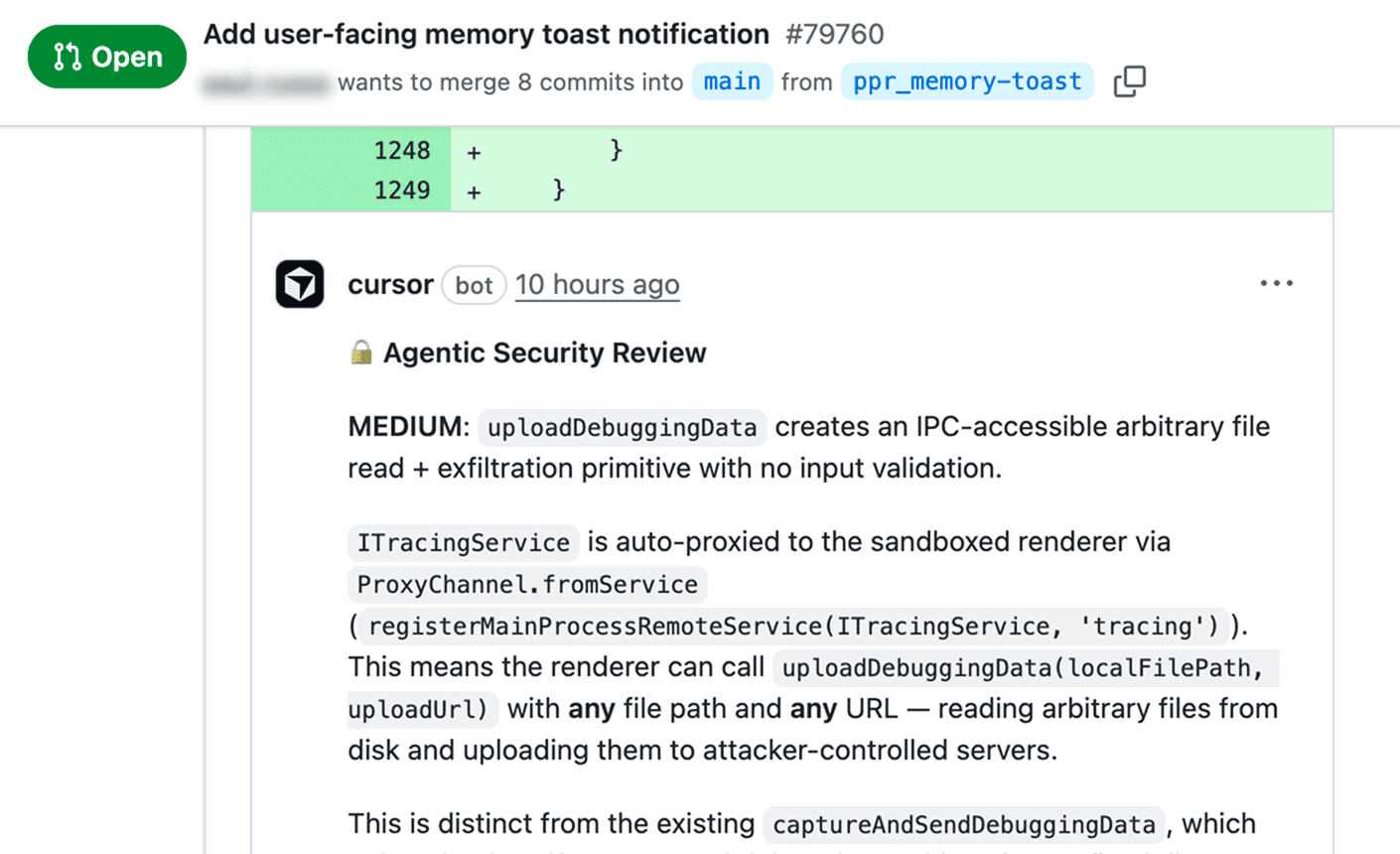

Intern nutzten wir Bugbot bereits, um PRs auf Codequalität und allgemeine Probleme zu prüfen, darunter auch einige Sicherheitsbefunde. Ein allgemeines Review-Tool ist für Sicherheitsprüfungen jedoch nicht ideal, weil es sich nicht per Prompt auf unser spezifisches Bedrohungsmodell abstimmen lässt und weil wir die Möglichkeit brauchten, CI gezielt bei Sicherheitsbefunden zu blockieren, ohne bei jedem allgemeinen Problem der Codequalität zu blockieren.

Deshalb haben wir eine eigene Automatisierung entwickelt, die wir agentenbasiert Security Review nennen. Anfangs ließen wir ihre Befunde an einen privaten Slack-Kanal weiterleiten, der von unserem Sicherheitsteam überwacht wurde.

Sobald wir sicher waren, dass sie echte Probleme erkannte, aktivierten wir PR-Kommentare und führten anschließend einen blockierenden Gate-Check ein. In den letzten zwei Monaten lief agentenbasiert Security Review für Tausende von PRs und verhinderte, dass Hunderte von Problemen in die Produktion gelangten.

Vuln Hunter

Nach dem Erfolg von agentenbasiert Security Review für neuen Code haben wir Agenten auf den bestehenden Codebestand angesetzt. Vuln Hunter ist eine Automatisierung, die den Code in logische Segmente unterteilt und jedes einzelne auf Schwachstellen durchsucht. Unser Team sichtet die Befunde und behebt sie in der Regel, oft mithilfe von @Cursor in Slack, um PRs zu erstellen.

Anybump

Das Patchen von Abhängigkeiten ist so zeitaufwendig, dass die meisten Security-Teams es irgendwann aufgeben und an die Entwicklung weiterreichen, wo es dann in Backlogs liegen bleibt. Wir haben eine Automatisierung namens Anybump entwickelt, die fast den gesamten Prozess vollständig automatisiert.

Anybump führt eine Reachability-Analyse durch, um Schwachstellen auf die tatsächlich relevanten einzugrenzen, verfolgt dann die entsprechenden Codepfade, führt Tests aus, prüft auf Fehler und öffnet eine PR, sobald die Tests erfolgreich sind. Nachdem die PR gemergt wurde, bietet Cursors Canary-Deployment-Pipeline eine letzte Sicherheitsbarriere, bevor überhaupt etwas in Produktion gelangt.

Invariant Sentinel

Invariant Sentinel läuft täglich, um Abweichungen von einer Reihe von Sicherheits- und Compliance-Anforderungen zu überwachen. Es unterteilt das Repository in logische Segmente und startet Sub-Agents, um den Code anhand einer Liste von Invarianten zu validieren.

Nach der Analyse vergleicht der Agent den aktuellen Zustand mithilfe des Memory-Features für Automatisierungen mit vorherigen Läufen. Wenn er Abweichungen erkennt, validiert er erneut, um die Korrektheit sicherzustellen, aktualisiert anschließend seinen Speicher und sendet einen Slack-Bericht an das Sicherheitsteam mit einer Beschreibung der Änderung und konkreten Codestellen als Beleg.

Da diese Automatisierung in einer vollwertigen Entwicklungsumgebung ausgeführt wird, kann der Agent Code schreiben und ausführen, um seine eigenen Annahmen zu überprüfen, und ergänzt damit traditionelle funktionale Tests, Unit-Tests und Integrationstests.

Weitere Automatisierungen folgen

Im Bereich Security gibt es viele Möglichkeiten für Automatisierungen, und diese vier sind erst der Anfang dessen, was wir noch vorhaben. Wir erweitern sie bereits um die Entgegennahme von Schwachstellenberichten, die Überwachung der Datenschutz-Compliance, die Triage von On-Call-Benachrichtigungen und die Bereitstellung von Zugriffsrechten.

In jedem Fall geben uns Agenten eine Abdeckung und Konsistenz in einem Umfang, den wir manuell nicht erreichen könnten.